Crise cyber : le vrai maillon faible n’est pas toujours technique

Gestion de crise cyber : pourquoi les dirigeants font la différence

La gestion de crise cyber des dirigeants est devenue un enjeu critique pour les entreprises en France et en Europe.

Une organisation ne tombe pas uniquement à cause d’une attaque. Elle vacille surtout lorsque les décisions ne sont pas prêtes.

Concrètement, le jour où une crise cyber survient, plusieurs questions émergent immédiatement :

qui décide ?

qui communique ?

quelles activités doivent continuer en priorité ?

Or, dans beaucoup d’entreprises, personne n’a vraiment clarifié ces réponses. Les équipes ne les ont ni formalisées, ni testées.

Un sujet de gouvernance avant tout

La gouvernance cyber en entreprise reste encore trop souvent traitée comme un sujet technique. Pourtant, il s’agit d’un véritable enjeu business.

Aujourd’hui, plusieurs constats reviennent régulièrement :

- les dirigeants ne s’entraînent pas à la gestion de crise cyber ;

- le COMEX ne participe pas à des exercices réalistes ;

- les impacts métier restent flous ;

- les rôles entre direction et RSSI manquent de clarté.

Ainsi, lorsque la crise éclate, l’organisation improvise.

Se préparer change tout

La préparation à la crise cyber renforce directement la résilience de l’entreprise.

D’une part, elle aligne les décisions entre direction et métiers.

D’autre part, elle réduit fortement le temps de réaction.

Pour y parvenir, plusieurs actions sont clés :

- intégrer le risque cyber dans la stratégie ;

- anticiper les impacts sur les activités critiques ;

- organiser des exercices impliquant le COMEX ;

- clarifier les rôles entre dirigeants et RSSI.

De cette manière, la résilience cyber devient un véritable levier de performance.

Le rôle clé des dirigeants

Les dirigeants n’ont pas besoin de devenir experts en cybersécurité.

En revanche, ils doivent être capables de :

- décider rapidement sous pression ;

- arbitrer entre enjeux business et risques ;

- piloter l’entreprise dans l’incertitude ;

- coordonner les parties prenantes.

En réalité, gérer le risque cyber fait déjà partie de leur rôle.

IA cybersécurité entreprise : un risque déjà présent mais encore mal maîtrisé

IA cybersécurité entreprise : un risque déjà présent mais encore mal maîtrisé

En France, le sujet IA cybersécurité entreprise n’est plus théorique.

En effet, les organisations utilisent déjà l’intelligence artificielle dans leurs métiers… mais souvent sans cadre clair de sécurisation.

C’est précisément ce que j’ai ressenti lors d’une conférence du CLUSIF dédiée à la sécurisation des systèmes d’IA.

Au départ, je pensais ne pas être à ma place.

Trop technique.

Et pourtant, j’y suis restée.

Et surtout, j’en suis ressortie avec une conviction forte.

Pourquoi l’IA crée un risque cyber en entreprise

D’abord, l’IA introduit un risque cyber nouveau et évolutif.

En effet, elle repose sur :

- des volumes de données importants

- des modèles parfois opaques

- des usages largement distribués dans les métiers

Donc, mécaniquement, la surface d’exposition augmente.

Mais surtout, les entreprises déploient des outils qu’elles ne maîtrisent pas totalement.

Ainsi, le sujet IA cybersécurité entreprise devient immédiatement critique.

Une sécurisation de l’intelligence artificielle encore en construction

Ensuite, les méthodes de test et de sécurisation restent en construction.

Les référentiels évoluent.

Par ailleurs, les bonnes pratiques ne sont pas encore stabilisées.

Et les retours d’expérience restent limités.

Autrement dit, aucune organisation ne peut aujourd’hui affirmer que son IA est totalement sécurisée.

Ce constat peut sembler inconfortable.

Cependant, il est indispensable pour adopter une posture lucide.

Pourquoi le sujet dépasse désormais la technique

Pourtant, le sujet ne peut plus rester uniquement technique.

En effet, l’IA est déjà utilisée par les métiers :

- marketing

- RH

- finance

- opérations

Donc, le risque devient collectif.

Dès lors, le véritable enjeu change de nature.

Il ne s’agit plus seulement de protéger des systèmes, mais de développer une compréhension partagée du risque.

Ainsi, la gouvernance devient centrale :

- définir les usages autorisés

- clarifier les responsabilités

- arbitrer entre valeur et exposition au risque

Comment embarquer les métiers sans freiner l’innovation

Enfin, une question revient systématiquement :

comment encadrer sans bloquer ?

Car interdire est inefficace.

Et ralentir l’innovation serait contre-productif.

En revanche, une autre voie existe.

👉 rendre le risque concret et compréhensible

👉 responsabiliser sans créer de peur

👉 intégrer la cybersécurité dans les usages quotidiens

Ainsi, le rôle du RSSI évolue naturellement.

Il ne s’agit plus seulement d’expertise technique, mais d’accompagnement stratégique des métiers et du Comex.

Consulter le programme de notre formation IA et cybersécurité

Cybersécurité : ces étudiants ont déjà compris le risque… que certains Comex ignorent encore

Cybersécurité : ces étudiants ont déjà compris le risque… que certains Comex ignorent encore

Hier avait lieu la dernière session du cursus cybersécurité du MSC Strategy, Organisation, Consulting de ESCP Business School.

Après 12 heures de cours, les étudiants avaient une mission : présenter une analyse de risque cyber pour une entreprise.

Selon les cas : industrie, services ou finance.

Au départ, je m’attendais à entendre parler de vulnérabilités.

Mais aussi d’outils.

Ou encore de solutions techniques.

Pourtant, ce n’est pas ce qui s’est passé.

Au contraire, ils ont parlé :

- d’arrêt d’activité

- de dépendances critiques

- d’arbitrages de risque

- et surtout des décisions que doit prendre un Comex avant une crise cyber

Autrement dit, ils ont parlé de gestion du risque cyber et de gouvernance.

Et c’est précisément là que se joue la maturité des organisations.

En réalité, la cybersécurité n’est pas seulement un sujet technique.

C’est aussi un risque métier.

Et donc un sujet de gouvernance pour les dirigeants.

Concrètement, ce risque touche directement :

- la capacité à produire

- la continuité d’activité

- la confiance des clients

- mais aussi la responsabilité des dirigeants et du conseil d’administration

Certains de ces étudiants seront demain consultants.

D’autres, en revanche, deviendront dirigeants.

Mais tous ont déjà compris une chose essentielle :

👉 la gestion du risque cyber doit être intégrée dans la feuille de route stratégique de l’entreprise.

C’est pourquoi former les futurs décideurs à la gouvernance cyber et à la gestion du risque est un levier puissant pour renforcer la résilience des entreprises.

Car une crise cyber n’est jamais seulement technique.

Au contraire, c’est une crise stratégique pour l’entreprise.

👉 RSSI / CISO :

aujourd’hui, vos dirigeants parlent-ils de cyber comme d’un risque stratégique ?

Ou bien cela reste-t-il encore un sujet IT dans votre organisation ?

Les formations en gestion du risque cyber pour dirigeants désormais accessibles sur M-Campus

La formation cybersécurité dirigeants devient un sujet prioritaire.

“On est couverts côté cyber, non ?”

Silence.

Puis cette phrase :

“Je comprends que la cyber est importante… mais concrètement, qu’est-ce que je dois décider ?”

C’est exactement l’enjeu.

Aujourd’hui, avec NIS2, la cybersécurité ne relève plus seulement des experts techniques.

Au contraire, elle devient un sujet de gouvernance, de responsabilité et de continuité d’activité.

👉 En France, et plus largement en Europe, les PME et ETI sont directement concernées.

C’est dans ce contexte que les formations ADHEL de formation cybersécurité dirigeants sont désormais accessibles sur M-Campus, pour les organisations du périmètre OPCO Mobilités.

🎯 L’objectif : permettre aux décideurs de comprendre, piloter et arbitrer le risque cyber avec une approche concrète, orientée impact métier.

Concrètement, ces formations couvrent :

→ D’abord, la responsabilité des dirigeants et leur rôle en situation de crise

→ Ensuite, le pilotage du risque cyber : arbitrages, priorités, risques acceptés

→ Puis, la gestion de crise : exercices sur table, communication, continuité d’activité

→ Enfin, la culture cyber : alignement entre dirigeants, métiers et fonctions support

👉 Pour aller plus loin sur les obligations NIS2, voir le site officiel de

ANSSI

Parce qu’un Comex n’a pas besoin de devenir expert cyber.

En revanche, il doit comprendre les impacts métier.

Mais surtout, il doit savoir décider sous pression.

👉 Sur le pilotage du risque, vous pouvez aussi consulter notre page dédiée :

/gestion-risque-cyber-entreprise

👉 Et pour la préparation à la crise :

/exercice-crise-cyber-tabletop

Ainsi, la formation cybersécurité dirigeants devient un levier concret pour renforcer la résilience des organisations.

Si vous êtes DSI, RSSI, CISO, DRH ou responsable formation, partagez votre contexte.

Je vous orienterai vers la formation la plus adaptée sur M-Campus ou consulter le site M-Campus pour trouver les formation ADHEL référencées.

👉 Chez vous, qui porte vraiment la formation cybersécurité dirigeants en 2026 ?

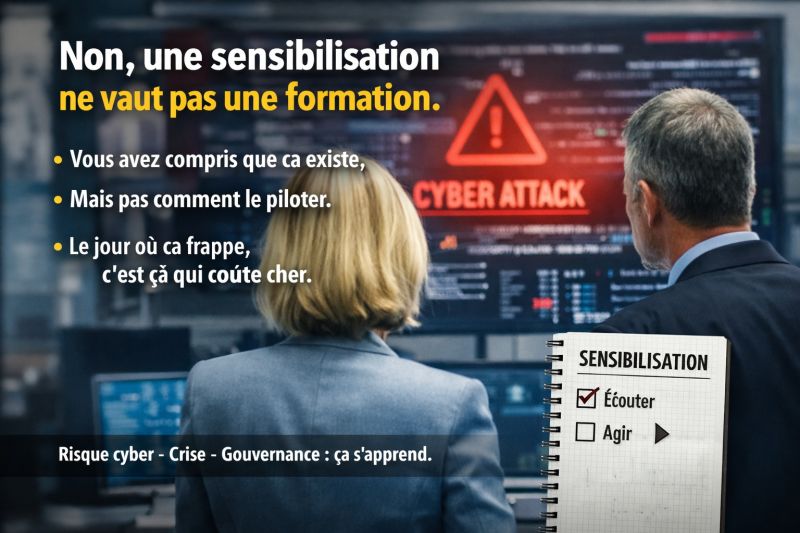

🚫 Sensibilisation cyber : pourquoi vous n’êtes (toujours) pas prêts face au risque cyber en entreprise

“C’est bon, on sait.”

Cette phrase revient souvent.

Elle rassure. Elle donne le sentiment de maîtrise.

Pourtant, dans les faits, le risque cyber reste entier.

En effet, la sensibilisation cyber informe.

Elle permet de comprendre les menaces et d’adopter un langage commun.

Cependant, elle ne prépare pas à décider.

Le jour où tout bascule

Lorsqu’une attaque survient, la réalité change immédiatement.

Les dirigeants ne font pas face à un sujet technique.

Au contraire, ils doivent gérer une situation critique :

- arrêter ou non l’activité

- activer un plan de continuité ou de reprise

- assumer la responsabilité des dirigeants en cybersécurité

- gérer les impacts financiers, juridiques et d’image

Ainsi, on quitte la théorie pour entrer dans le cyber risk management.

Sensibilisation ou compétence réelle ?

La différence est simple :

👉 La sensibilisation cyber alerte.

👉 La formation dirigeants construit une capacité d’action.

Autrement dit, la cybersécurité devient une compétence de pilotage.

Grâce à une formation adaptée, les dirigeants peuvent :

- intégrer la cyber dans la gouvernance du risque cyber

- structurer une gestion de crise cyber claire

- mieux comprendre les enjeux réglementaires (NIS2, RGPD, DORA)

- renforcer la continuité et la résilience

Et maintenant, que faites-vous ?

Aujourd’hui, les Comex et conseils d’administration ne veulent plus seulement comprendre.

Ils doivent décider, arbitrer et anticiper.

Donc, une question reste essentielle :

votre organisation est-elle réellement prête ?

Car une bonne sensibilisation devrait toujours mener à une étape suivante :

passer de la prise de conscience à l’action.

Sinon, le risque reste invisible… jusqu’au jour où il devient critique.

💬 Dans votre organisation, la sensibilisation cyber a-t-elle permis de mieux piloter le risque cyber… ou simplement coché une case ?

Répondez en commentaire : “préparation” ou “case cochée” — et pourquoi.

💬 J’aide les CISO / RSSI à mobiliser la direction générale et les dirigeants sur la cyber — avec une approche centrée sur la gestion et la continuité de l’entreprise.

Cybersécurité : quand elle devient un levier de décision stratégique

Cybersécurité : quand elle devient un levier de décision stratégique

Salle de réunion. À ce moment précis où le Directeur Général fait glisser le plan stratégique 2026–2030 au centre : objectifs de croissance, priorités, acquisitions possibles… puis le plan d’investissements associé.

Et, au milieu de tout ça — sans être invité — le risque cyber.

Ce n’est pas une annexe, ni un “sujet IT”.

Au contraire, c’est une variable qui change la discussion : ce qu’on finance, ce qu’on reporte, ce qu’on accepte comme risque… et ce qu’on refuse.

Aujourd’hui, la cybersécurité est un levier stratégique. Elle pèse sur la trajectoire, la réputation, la continuité d’activité et, surtout, la capacité d’une entreprise à tenir debout quand le réel frappe.

La vraie bascule : passer de “éviter l’attaque” à “tenir la crise”

Pendant longtemps, la question implicite était simple :

“Comment fait-on pour ne pas se faire attaquer ?”

Bien sûr, cette question reste importante.

Cependant, celle que les dirigeants doivent désormais porter est plus mature (et plus inconfortable) :

“Que se passe-t-il si ça arrive demain matin ?”

Car une crise cyber n’est pas seulement un incident technique.

En pratique, c’est une crise de fonctionnement : production, ventes, logistique, RH, finance, relation client… tout le monde est concerné.

La cyber-résilience, ce n’est donc pas une promesse magique. C’est, au contraire, une capacité très concrète à :

-

anticiper la crise avant qu’elle ne frappe,

-

prévoir comment l’entreprise fonctionne en mode dégradé,

-

décider ce qu’on protège en priorité,

-

organiser qui décide quoi, à quel moment, avec quelles informations.

Ainsi, on touche au cœur du sujet : la décision.

Le test des 72 heures : “On tient comment, sans panique ?”

Un exercice simple met souvent tout le monde d’accord :

“De quoi avons-nous besoin pour tenir 72 heures en mode dégradé ?”

Or 72 heures, ce n’est pas un chiffre au hasard. C’est fréquemment le temps nécessaire pour absorber le choc : sans certitude, avec des informations partielles, sous pression client (et parfois médiatique), et avec des systèmes indisponibles.

Pour être prête, une organisation résiliente a déjà travaillé, avant la crise :

-

des scénarios alignés sur les risques métiers,

-

un plan clair pour continuer à servir les clients, même sans certaines briques IT,

-

une gouvernance de crise simple : qui parle, qui arbitre, qui tranche.

Autrement dit : pas un classeur “PCA” qui rassure sur une étagère.

Mais un dispositif vivant, compris, approprié… et surtout testable.

Le rôle du CISO / RSSI : pas “faire peur”, faire projeter

Dans ce cadre, le rôle du CISO / RSSI change profondément.

Il ne s’agit pas d’alarmer, ni de jouer au messager de l’apocalypse.

Au contraire, il s’agit d’aider le COMEX à se projeter — et à projeter l’entreprise en conditions dégradées.

Les bonnes questions ne sont donc pas techniques. Elles sont opérationnelles et décisionnelles :

-

“Quels processus doivent survivre, quoi qu’il arrive ?”

-

“Qu’est-ce qu’on accepte d’arrêter… et pendant combien de temps ?”

-

“Qui décide, quand on manque d’informations fiables ?”

-

“Qu’est-ce qu’on dit aux clients, aux équipes, aux partenaires ?”

En clair : ce n’est pas un sujet d’IT.

C’est un sujet de leadership.

“Les grands groupes sont mieux préparés”… vraiment ?

On entend souvent :

“Les grands groupes, eux, savent faire.”

Parfois oui. Pourtant, souvent non.

Parce que la taille n’achète pas automatiquement :

-

l’alignement métiers,

-

la clarté de la gouvernance,

-

la répétition des réflexes,

-

la capacité à décider vite… sans se contredire.

Et surtout, dans beaucoup d’organisations (grandes ou non), il reste un angle mort :

les fonctions transverses et les métiers.

DAF, DRH, achats, opérations, communication, juridique…

Ont-ils réellement travaillé leur rôle en crise cyber ?

Pas “en théorie”.

Mais, concrètement : décisions, arbitrages, priorités, messages, modes de fonctionnement.

C’est là que se joue la différence entre une crise gérée… et une crise subie.

La question que les dirigeants doivent pouvoir trancher

Sans entrer dans des détails sensibles, un point mérite d’être posé clairement :

La question n’est pas “Sommes-nous protégés ?”

La question est “Sommes-nous prêts ?”

Être prêt, c’est continuer à délivrer une partie de la valeur, même abîmés.

C’est aussi trancher, malgré l’incertitude.

Enfin, c’est coordonner, même sous stress.

Alors, si vous posiez aujourd’hui ces questions autour de la table :

-

“Si nos systèmes critiques s’arrêtent demain matin, on fait quoi, heure par heure ?”

-

“Qui prend les décisions difficiles… et sur quelles priorités ?”

-

“Qu’est-ce qu’on protège en premier : facturation, production, relation client… et pourquoi ?”

S’il y a du silence, des regards fuyants ou des réponses vagues, ce n’est pas un échec.

Au contraire, c’est un signal.

Car la cybersécurité devient un levier stratégique exactement à cet endroit : quand l’entreprise sait décider vite, ensemble, et tenir en mode dégradé.

Pour aller plus loin sur votre site - consulter nos formations

Liens externes (sources de référence)

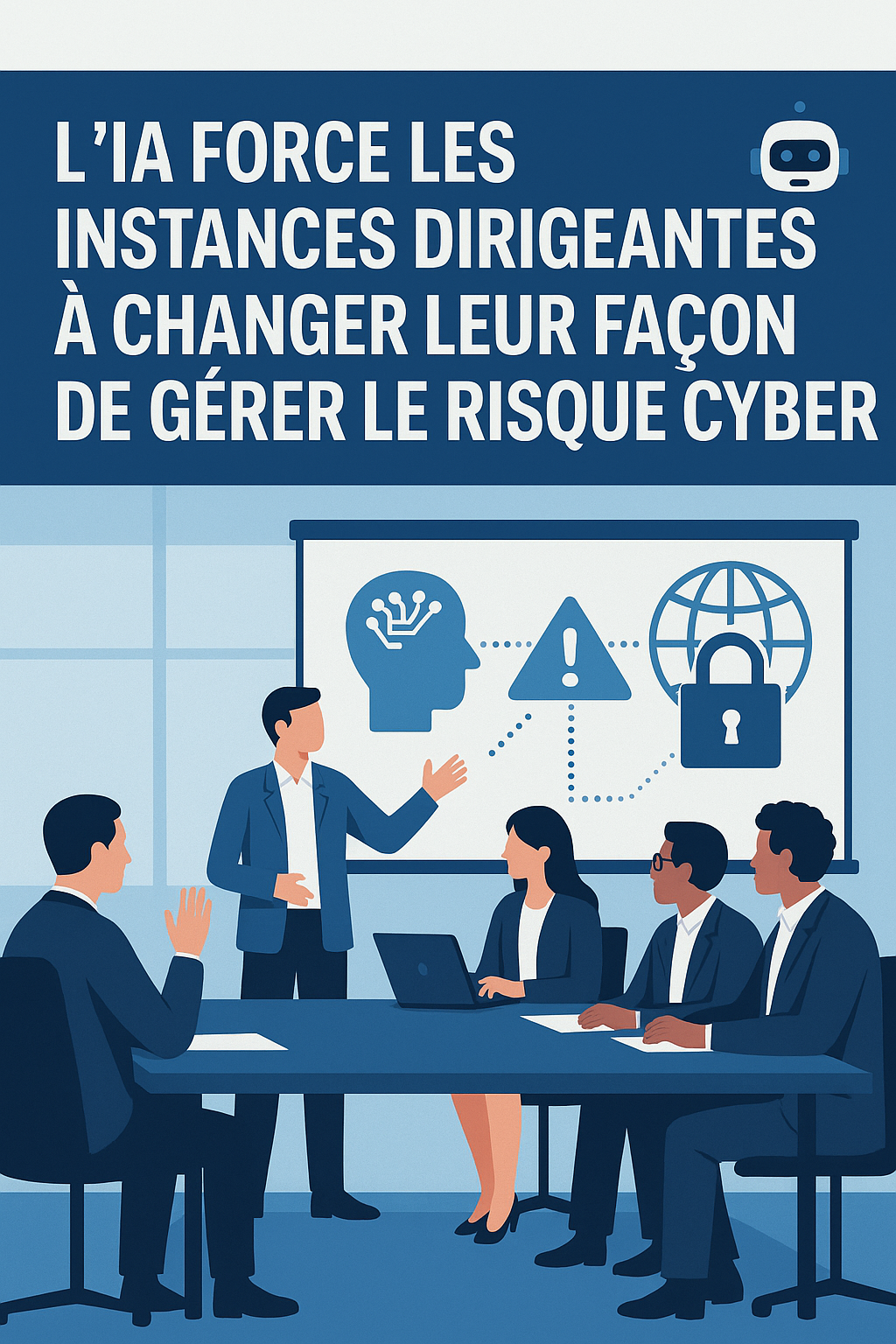

Gouvernance cyber IA : quand le risque cyber devient un risque de décision

Gouvernance cyber IA : quand le risque cyber devient un risque de décision

Le message arrive un lundi matin :

« C’est moi. Urgent. Fais le virement maintenant. »

La voix est parfaite. Le ton est celui du dirigeant.

Et pendant quelques secondes, tout le monde y croit.

C’est ça, le basculement : avec l’IA, la cyber n’est plus seulement un sujet “IT”.

C’est un risque de gouvernance, parce qu’il touche directement :

-

la qualité des décisions,

-

la confiance,

-

la réputation,

-

et la continuité du business.

Pourquoi l’IA change la gouvernance du risque cyber

L’IA rend les attaques plus crédibles, plus rapides et plus difficiles à vérifier.

Les deepfakes et voix clonées peuvent reproduire un dirigeant.

Les contenus synthétiques peuvent manipuler une situation (preuves, documents, échanges).

Et certains usages IA peuvent exposer des informations sensibles sans intention malveillante : un prompt, un copier-coller, un partage trop large.

Résultat : une entreprise peut être “bien équipée” côté technique… et se retrouver vulnérable à cause d’un élément humain : une décision prise sous pression, sur une information fausse.

Ce que la gouvernance doit changer (sans transformer la cyber en usine à gaz)

1) IA et cyber ne doivent plus être traitées comme deux sujets séparés

L’IA n’est pas juste un sujet d’innovation.

La cyber n’est pas juste un sujet informatique.

Les deux convergent : on parle de risque métier, avec des impacts concrets sur la stratégie, l’opérationnel et la confiance.

2) Les dirigeants doivent piloter les usages, pas seulement les outils

La question clé n’est pas : “Avons-nous une bonne solution ?”

C’est : “Où l’IA intervient-elle dans nos processus critiques ?”

Parce que c’est là que le risque se matérialise :

-

quand l’IA touche des données sensibles,

-

quand l’IA influence une décision (finance, RH, achats, juridique, production),

-

quand l’IA ouvre une dépendance à un fournisseur ou à une API.

3) La responsabilité doit être claire

Dans beaucoup d’organisations, le risque est dilué :

“C’est un sujet IT.” / “C’est un sujet innovation.” / “C’est un sujet métier.”

La gouvernance évite ça en posant une règle simple :

-

les métiers portent l’usage et la valeur,

-

le RSSI/CISO porte l’évaluation et les contrôles de sécurité,

-

la direction arbitre et assume l’appétence au risque.

La vraie question à mettre sur la table en CA / COMEX / CODIR

Pas : “Êtes-vous prêts à déployer l’IA ?”

Mais :

“Sommes-nous prêts à décider et agir dans un monde où le vrai peut être falsifié, et où l’IA peut multiplier nos surfaces d’attaque ?”

Parce qu’à ce niveau, ce n’est plus un sujet technique.

C’est un sujet de leadership.

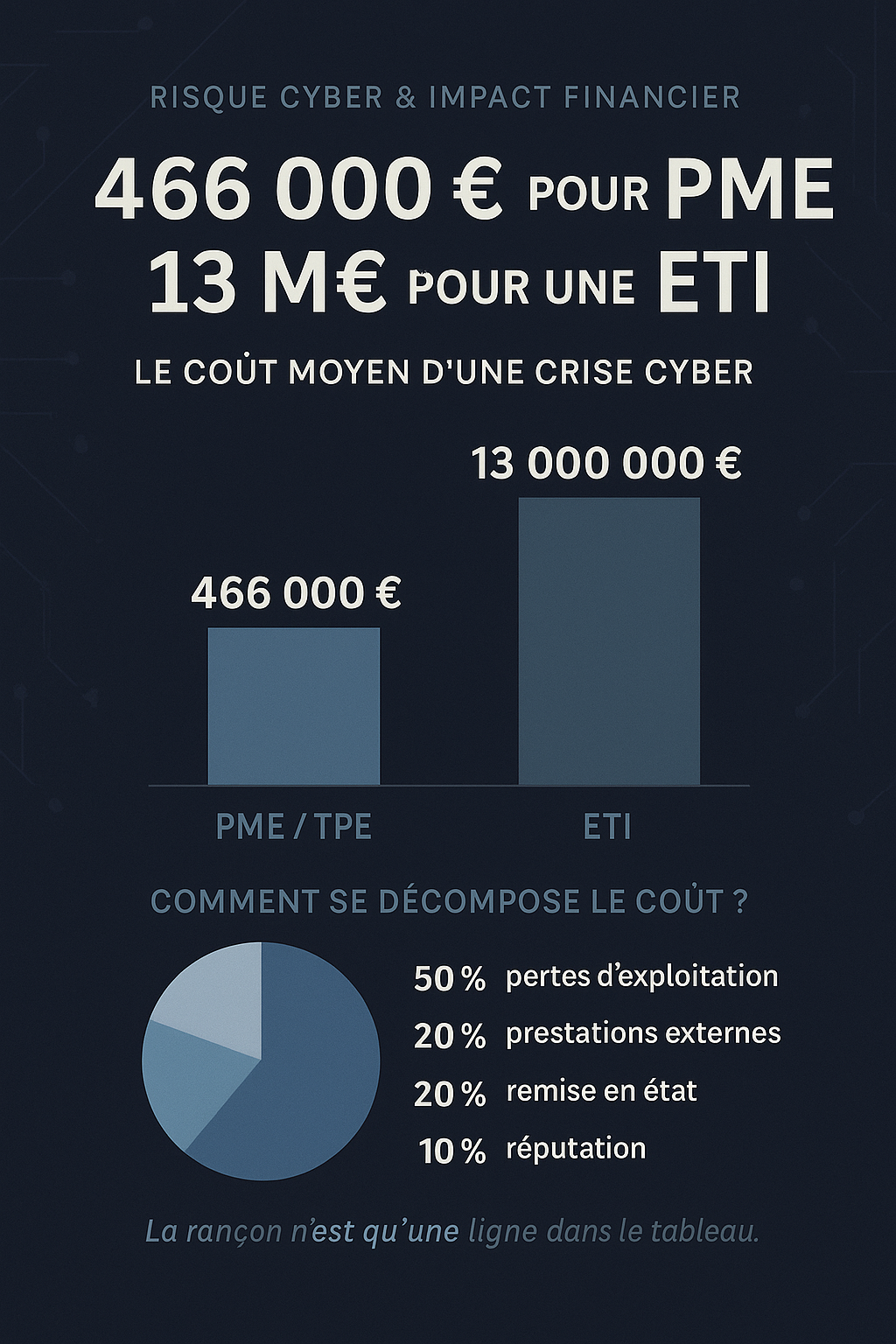

Coût d’une cyberattaque : 466 000 € pour une PME, 13 M€ pour une ETI

Coût d’une cyberattaque : 466 000 € pour une PME, 13 M€ pour une ETI… qui assume vraiment ?

Le coût d’une cyberattaque n’est plus un sujet “IT”. C’est un choc business : arrêt d’activité, pertes d’exploitation, mobilisation de prestataires externes, remise en état du SI, tensions clients… et parfois un impact durable sur la confiance.

Coût d’une cyberattaque : les chiffres qui font basculer une discussion COMEX

On peut connaître ces ordres de grandeur… et pourtant, quand on les remet sur la table, ça recadre tout :

-

466 000 € : coût moyen d’un incident cyber majeur pour une TPE / PME

-

13 M€ : coût moyen pour une ETI

Ce qui compte ici, ce n’est pas le chiffre “pour faire peur”. C’est ce qu’il impose comme question de gouvernance : êtes-vous capables d’encaisser ce choc sans mettre l’entreprise à genoux ?

Répartition du coût d’une cyberattaque : pourquoi ce n’est pas la rançon le sujet

Quand on regarde la structure du coût d’une cyberattaque, on comprend vite : la rançon n’est qu’une ligne parmi d’autres.

-

50 % : pertes d’exploitation (activité à l’arrêt)

-

20 % : prestations externes (forensic, juridique, communication de crise…)

-

20 % : remise en état (SI, outils, durcissement post-crise)

-

10 % : impact réputationnel

Le vrai coût, c’est surtout :

-

du chiffre d’affaires perdu,

-

des semaines de désorganisation,

-

des décisions sous stress,

-

des échanges tendus avec clients, assureurs, partenaires, parfois régulateurs.

Coût d’une cyberattaque : la question simple que le COMEX doit trancher

La question n’est plus seulement : « Sommes-nous bien protégés ? »

Mais : « Sommes-nous prêts ? »

Voici le test le plus concret :

Combien coûte 5 jours d’arrêt réel chez vous ?

Pas un “arrêt théorique”. Un arrêt facturation / production / logistique / support.

-

Quel est le coût d’arrêt par jour ?

-

Quelles activités doivent redémarrer en premier ?

-

Qui décide quand l’information est incomplète ?

-

Quels sont les arbitrages acceptables (service minimal, contournements, priorités clients) ?

5 questions COMEX pour piloter le coût d’une cyberattaque (et pas seulement la technique)

-

Quel est notre coût d’arrêt par jour (CA, pénalités, retards, surcoûts) ?

-

Quel scénario nous met à l’arrêt le plus vite (AD, ERP, messagerie, IT/OT…) ?

-

Qui est “owner” de la décision quand ça devient business (DG/DAF/DO/RSSI) ?

-

Quels prestataires sont prêts (forensic, avocat, communication) avant la crise ?

-

A-t-on déjà fait un exercice “pour de vrai” avec le COMEX ?

Conclusion : remettre le coût d’une cyberattaque au bon endroit (la gouvernance)

Rappeler le coût d’une cyberattaque ne sert pas à dramatiser. Ça sert à ramener la cyber là où elle est devenue incontournable : le pilotage du risque business.

Question directe : votre COMEX sait-il chiffrer noir sur blanc le coût d’une semaine d’arrêt… ou on préfère ne pas regarder ?

Exercice de crise cyber : le déclic d’un PDG d’ETI face à 2 semaines d’arrêt

Quand le PDG pense qu’on exagère

Lors du RETEX à chaud, puis du RETEX à froid, il se tourne vers son RSSI et moi, et nous dit :

“Vous nous avez donné trop d’informations.”

Sauf que non, nous n’avions rien exagéré.

Tout venait d’un scénario réaliste, construit à partir de leur propre organisation, de leurs flux, de leurs dépendances.

En réalité :

-

les informations arrivaient bien,

-

mais elles étaient mal partagées dans la cellule de crise.

Certaines alertes n’étaient pas transmises, d’autres pas analysées.

Le problème ne venait pas du volume d’informations, mais de :

-

la coordination,

-

la communication,

-

et la prise de décision.

Le vrai déclic : “On ne peut pas s’arrêter deux semaines”

À un moment, le PDG se tait, réfléchit, puis lâche cette phrase :

“En fait… on ne peut pas rester plus de deux semaines sans production.”

Ce jour-là, il n’a pas découvert une faille technique,

mais une vulnérabilité business.

Tout —

-

la production pourtant très manuelle,

-

la logistique,

-

la facturation —

dépendait du système d’information.

Ce que l’exercice de crise cyber a révélé, ce n’était pas un problème d’IT.

C’était un risque organisationnel et stratégique.

Et surtout : que son équipe et son organisation n’étaient pas prêtes à gérer une crise cyber.

De la cybersécurité technique à la gouvernance du risque

À partir de là, la cybersécurité a changé de place dans son agenda.

Ce n’était plus un sujet “tech”, mais un enjeu de gouvernance et de résilience collective.

Le COMEX a alors fait évoluer sa posture :

-

Un plan de continuité revu avec des scénarios cyber réalistes ;

-

Des exercices de crise organisés avec les filiales à l’étranger ;

-

Et surtout, une formation du comité de direction à la culture du risque cyber.

Avant toute transformation, il y a toujours une prise de conscience.

Et elle ne vient pas d’un tableau Excel, mais d’une expérience vécue.

Pourquoi un exercice de crise cyber change tout

Un exercice de crise cyber bien conçu :

-

révèle les dépendances critiques entre IT, métiers et direction ;

-

fait apparaître les angles morts de la gouvernance ;

-

montre si la cellule de crise sait décider vite… ou se perd dans les détails ;

-

met en lumière le leadership réel du COMEX sous pression.

En cela, un exercice de crise est un moment précieux, autant sur le plan humain qu’organisationnel — un véritable révélateur du leadership.

Ce PDG n’a pas appris à “parler cyber”.

Il a appris à piloter le risque cyber.

Et vous, où en est votre déclic cyber ?

Si vous êtes RSSI / CISO, vous voyez peut-être déjà le même risque dans votre organisation :

-

dépendances sous-estimées,

-

plan de continuité trop théorique,

-

COMEX peu exposé aux scénarios concrets.

👉 La question n’est pas : “Sommes-nous protégés ?”

Mais : “Combien de temps pouvons-nous vraiment nous permettre d’être à l’arrêt ?”

💬 Et vous :

Quel serait le moment de déclic pour votre propre COMEX face à une crise cyber ?

🔐 De la cybersécurité au levier de performance

🔐 De la cybersécurité au levier de performance

Introduction

La cybersécurité au sein des COMEX n’est plus un sujet purement technique.

Longtemps perçue comme un centre de coût, elle devient aujourd’hui un levier de performance, d’innovation et de confiance.

Mais pour que ce changement s’opère, il faut changer de langage : passer du “cyber” au “business”.

Pourquoi les COMEX doivent s’en emparer

Les COMEX n’ont pas besoin d’un nouveau plan cyber.

Ils ont besoin de comprendre pourquoi ils ne peuvent pas atteindre leurs objectifs business sans la cybersécurité.

Celle-ci soutient la croissance, la réputation et la continuité d’activité.

Autrement dit, sans cybersécurité, aucune stratégie d’entreprise n’est durable.

Donner du sens et de la valeur à la cybersécurité

Donner du sens à la cybersécurité au sein des COMEX, c’est :

✅ Créer un besoin orienté performance et durabilité, pas seulement protection.

✅ Aligner la sécurité sur la feuille de route stratégique : innovation, excellence, réputation.

✅ Traduire les risques techniques en enjeux business : conformité, disponibilité, confiance client, image de marque.

Grâce à cette approche, la cybersécurité devient un accélérateur de développement.

Elle peut même ouvrir de nouveaux marchés et renforcer la valeur perçue de l’entreprise.

Un véritable atout stratégique

La cybersécurité est désormais :

-

Un avantage concurrentiel pour conserver et conquérir des clients.

-

Un facteur de performance financière mesurable.

-

Un prérequis stratégique à toute feuille de route de transformation.

En résumé, elle n’est plus un frein : c’est un levier de réussite.

Trois leviers d’alignement COMEX / CYBER

1️⃣ Parler le langage du business : traduire la cybersécurité en indicateurs de productivité, conformité et confiance.

2️⃣ S’ancrer dans la stratégie : relier la cyber aux priorités de l’entreprise (RSE, innovation, client).

3️⃣ Préparer la vente : comme tout projet stratégique, la cybersécurité doit s’appuyer sur des sponsors internes et un retour sur investissement clair.

Conclusion

Intégrer la cybersécurité au sein des COMEX, c’est adopter une vision moderne du risque et de la performance.

Les dirigeants et les RSSI doivent désormais avancer ensemble :

les uns pour comprendre, les autres pour convaincre.

💬 Et vous, comment votre COMEX intègre-t-il la cybersécurité dans sa stratégie ?