Former les dirigeants à la cybersécurité : pourquoi la sensibilisation ne suffit plus

« Nous avons déjà sensibilisé les dirigeants à la cybersécurité. » Pourtant, une formation cybersécurité dirigeants va bien au-delà de la simple sensibilisation.

Cette phrase revient souvent. Presque systématiquement, même.

Et pourtant, dans beaucoup d’organisations, le risque cyber continue d’être perçu comme un sujet essentiellement technique. Non par désintérêt des dirigeants. Non plus par manque de maturité. Mais plutôt parce que, pendant des années, la cybersécurité a été présentée comme un domaine d’expertise réservé à quelques spécialistes davantage que comme un risque d’entreprise à piloter collectivement.

Or une crise cyber ne se limite jamais durablement à l’IT. Au contraire, elle finit presque toujours par toucher la continuité d’activité, les arbitrages, la coordination et parfois même la gouvernance de l’organisation.

La formation cybersécurité dirigeants répond précisément à cette évolution profonde. Désormais, il ne s’agit plus seulement de sensibiliser. Il s’agit aussi de préparer les organisations à décider collectivement face au risque cyber.

La sensibilisation cyber atteint aujourd’hui ses limites

Pendant longtemps, la sensibilisation cyber des dirigeants répondait à une logique relativement simple : expliquer les menaces, présenter les grandes typologies d’attaques, rappeler quelques bonnes pratiques et démontrer l’augmentation du risque.

Cette approche reste utile. En effet, elle permet de créer un premier niveau de compréhension et, parfois, une véritable prise de conscience.

Cependant, elle montre aujourd’hui ses limites.

Car comprendre qu’un ransomware existe ne prépare pas nécessairement un dirigeant à arbitrer lorsque l’activité ralentit, que les opérations deviennent incertaines ou que plusieurs fonctions clés attendent une décision immédiate.

À cet instant, les questions changent de nature.

Peut-on continuer à produire ?

Faut-il arrêter un service ?

Qui décide réellement ?

Quels impacts accepter temporairement ?

Comment coordonner les métiers, la communication, le juridique, les RH et l’IT ?

Autrement dit, le sujet quitte progressivement le terrain de la connaissance pour entrer dans celui du pilotage.

Et c’est souvent là qu’apparaît un angle mort discret mais profond. Beaucoup d’organisations pensent avoir préparé leurs dirigeants parce qu’elles les ont sensibilisés. Alors qu’en réalité, elles leur ont surtout transmis de l’information sans toujours transformer cette compréhension en capacité d’action.

Une crise cyber révèle souvent les zones floues de l’organisation

Une cyberattaque agit parfois comme un révélateur brutal des dépendances invisibles d’une entreprise.

En effet, les organisations découvrent alors que certains circuits de décision reposaient davantage sur des habitudes implicites que sur une préparation réellement partagée.

Ce qui semblait clair dans les organigrammes devient soudain plus fragile dans la réalité.

Qui arbitre une interruption d’activité ?

Qui assume la communication externe ?

À quel moment les métiers reprennent-ils la main ?

Quels fournisseurs deviennent critiques ?

Quels seuils de dégradation sont acceptables ?

Très vite, la crise dépasse le périmètre technique.

Elle devient alors une question de coordination.

D’ailleurs, dans plusieurs échanges menés avec des dirigeants ou des COMEX, une phrase revient régulièrement après les exercices de crise :

« Nous avions surtout préparé la réponse technique. Pas forcément la décision collective. »

Pourtant, cette nuance est essentielle.

Car la résilience d’une organisation ne repose pas uniquement sur sa capacité à protéger ses systèmes. Elle repose aussi sur sa capacité à maintenir une forme de lucidité collective lorsque l’incertitude augmente.

C’est précisément là que la préparation des dirigeants au risque cyber devient déterminante.

Les dirigeants n’ont pas besoin de devenir experts cyber

C’est probablement l’un des malentendus les plus fréquents.

Former des dirigeants à la cybersécurité ne consiste pas à transformer un COMEX en équipe technique. Ce n’est ni réaliste, ni souhaitable.

Un dirigeant n’a pas besoin de maîtriser le détail des architectures de sécurité ou le fonctionnement précis d’une attaque.

En revanche, il doit comprendre ce que le risque cyber peut provoquer sur l’activité réelle de l’entreprise.

Il doit également pouvoir percevoir les dépendances critiques, mesurer les conséquences d’un arrêt d’activité, comprendre les arbitrages possibles et identifier les responsabilités de décision lorsque la situation se dégrade.

Autrement dit, il ne s’agit pas de faire des dirigeants des experts cyber.

Il s’agit plutôt de leur permettre de piloter le risque cyber comme ils pilotent déjà les autres risques stratégiques de l’entreprise.

Ainsi, cette évolution explique pourquoi la formation cybersécurité dirigeants devient progressivement un sujet stratégique pour de nombreuses organisations.

Le sujet n’est donc plus seulement : « Comprennent-ils la menace ? »

La vraie question devient plutôt :

« Seraient-ils capables de décider collectivement sous contrainte ? »

Le risque cyber devient un sujet de gouvernance

Les évolutions réglementaires accélèrent fortement cette transformation.

Avec NIS2, DORA ou les recommandations portées notamment par l’ANSSI, les attentes changent progressivement de niveau.

Désormais, la cybersécurité ne concerne plus uniquement la protection technique des systèmes d’information. Elle devient également un sujet de gouvernance, de supervision et de continuité.

Cela modifie naturellement le regard porté sur le rôle des dirigeants.

Pendant longtemps, beaucoup de directions générales considéraient la cybersécurité comme un sujet qu’il fallait “laisser aux experts”.

Aujourd’hui, cette séparation devient plus difficile à maintenir.

Car lorsqu’une crise survient, les décisions attendues concernent rarement uniquement la technique. Elles touchent aussi la continuité d’activité, les priorités business, la communication, les responsabilités juridiques ou encore la coordination des métiers.

Dès lors, la question n’est plus seulement de savoir si l’entreprise est protégée.

La question devient aussi de savoir si elle est réellement préparée à décider collectivement lorsque la situation se dégrade.

Par conséquent, cette transformation explique également pourquoi la formation cyber COMEX devient aujourd’hui un véritable enjeu de résilience organisationnelle.

Le RSSI ne peut plus porter seul le sujet cyber

C’est un constat qui revient avec beaucoup de lucidité dans les échanges avec certains RSSI.

Le plus difficile n’est pas toujours la menace elle-même.

C’est parfois le fait de devoir continuellement traduire, expliquer, convaincre et réexpliquer encore.

Ainsi, dans certaines organisations, le RSSI devient progressivement à la fois expert, pédagogue, coordinateur et parfois même principal porteur du sujet cyber.

Cette situation crée souvent une fatigue discrète. Pas forcément spectaculaire. Plutôt une forme d’usure liée au sentiment de porter presque seul un sujet qui concerne pourtant toute l’organisation.

Or une entreprise devient réellement plus résiliente lorsque la compréhension du risque cesse d’être concentrée entre quelques mains.

Lorsque les métiers comprennent leurs dépendances.

Lorsque les dirigeants perçoivent leurs responsabilités.

Lorsque les arbitrages ont été anticipés.

Lorsque la coordination devient concrète.

C’est précisément ce que cherchent aujourd’hui les démarches de pilotage du risque cyber et les formations exécutives : transformer une compréhension théorique en capacité collective d’action.

Former les dirigeants, c’est préparer la décision collective

Les formations les plus utiles aujourd’hui ne sont pas nécessairement celles qui parlent le plus de technologie.

Au contraire, ce sont souvent celles qui permettent aux dirigeants de mieux comprendre leur propre organisation face à une situation dégradée.

Les dépendances.

Les zones floues.

Les arbitrages difficiles.

Les responsabilités implicites.

Les fragilités de coordination.

Autrement dit, la cybersécurité devient un révélateur de la maturité collective de l’organisation.

Chez ADHEL, c’est précisément cette logique qui guide les accompagnements réalisés auprès des dirigeants, COMEX et fonctions clés : faire du risque cyber un sujet compris, préparé et porté collectivement.

Parce qu’au fond, une organisation ne devient pas résiliente uniquement grâce à ses outils.

Elle devient résiliente lorsqu’elle est capable de comprendre ensemble… puis de décider ensemble.

Finalement, derrière la question de la formation cybersécurité dirigeants se joue en réalité la capacité collective d’une organisation à faire face à l’incertitude.

Pourquoi la sensibilisation cyber des dirigeants ne suffit-elle plus ?

Parce qu’elle transmet principalement de l’information. Or les dirigeants doivent désormais être capables d’arbitrer, coordonner et piloter l’organisation en situation dégradée.

Les dirigeants doivent-ils devenir experts en cybersécurité ?

Non. Leur rôle n’est pas technique. En revanche, ils doivent comprendre les impacts business, les responsabilités de gouvernance et les conséquences opérationnelles d’une crise cyber.

Pourquoi parle-t-on aujourd’hui de gouvernance cyber ?

Parce que les crises cyber impactent désormais directement la continuité d’activité, la prise de décision et la coordination de l’entreprise. Le sujet dépasse largement le seul périmètre IT.

Pourquoi le RSSI ne peut-il plus porter seul le risque cyber ?

Parce qu’une crise cyber touche l’ensemble de l’organisation : métiers, opérations, juridique, communication, RH et direction générale. La résilience devient nécessairement collective.

Quel est l’objectif d’une formation cyber pour dirigeants ?

Permettre aux dirigeants de mieux comprendre les impacts organisationnels du risque cyber afin de renforcer la capacité collective de décision, de coordination et de résilience.

Quand le risque cyber repose encore principalement sur le RSSI

Quand le risque cyber repose encore principalement sur le RSSI

Une crise cyber ne reste jamais confinée à l’IT.

Elle touche :

- la capacité à décider ;

- la continuité d’activité ;

- la coordination ;

- la confiance ;

- les arbitrages de direction ;

- les métiers ;

- les fonctions support.

Autrement dit : elle concerne toute l’organisation.

Pourtant, dans de nombreuses entreprises, la cybersécurité reste encore perçue comme un sujet principalement technique.

Le RSSI devient alors :

- celui qui traduit ;

- celui qui alerte ;

- celui qui tente d’embarquer ;

- celui qui prépare ;

- celui qui absorbe parfois seul l’inquiétude liée aux vulnérabilités et aux dépendances critiques.

Et cette situation finit par créer une fragilité organisationnelle autant qu’humaine.

La maturité cyber devient un sujet collectif

La véritable maturité cyber d’une entreprise commence probablement ici :

au moment où le risque cyber cesse d’être porté uniquement par expertise…

pour devenir un sujet réellement porté collectivement.

Quand :

- les dirigeants comprennent les impacts métier ;

- le COMEX participe aux arbitrages ;

- les fonctions clés connaissent leur rôle ;

- les métiers comprennent leurs dépendances ;

- les exercices de crise deviennent collectifs.

La résilience cyber ne se construit pas uniquement avec des outils.

Elle se construit aussi avec :

- une compréhension commune ;

- des responsabilités clarifiées ;

- des circuits de décision préparés ;

- une capacité collective à agir sous pression.

NIS2 change progressivement le rôle des dirigeants

Avec NIS2, cette évolution devient de moins en moins optionnelle.

Les dirigeants sont désormais davantage attendus sur :

- la compréhension du risque cyber ;

- la gouvernance ;

- les arbitrages ;

- la préparation à la crise ;

- la résilience de l’organisation.

Le sujet cyber ne peut donc plus reposer uniquement sur le RSSI.

Et c’est probablement l’un des grands changements en cours dans beaucoup d’entreprises :

faire évoluer la cybersécurité :

- d’un sujet technique vers un sujet de gouvernance ;

- d’une vigilance isolée vers une responsabilité partagée ;

- d’une réaction à chaud vers une résilience construite collectivement.

Construire une résilience cyber réellement collective

C’est précisément ce mouvement que j’aide les organisations à construire.

Parce qu’aucune organisation ne devient réellement résiliente lorsque le risque cyber repose essentiellement sur une seule paire d’épaules.

La résilience devient réelle lorsque dirigeants, métiers, RSSI et fonctions clés commencent enfin à partager :

- la compréhension du risque ;

- la préparation ;

- les décisions ;

- et la responsabilité collective face à la crise.

Et dans votre organisation :

le risque cyber est-il réellement porté collectivement…

ou repose-t-il encore principalement sur le RSSI ?

@ADHEL

Pour que le RSSI ne porte plus seul la cyber.

Ce faux sentiment de préparation qui expose encore les dirigeants

Ce faux sentiment de préparation qui expose encore les dirigeants

Beaucoup de dirigeants ont traversé la crise du COVID avec lucidité, courage et capacité d’adaptation. Ils ont pris des décisions rapides, maintenu l’activité et protégé leur organisation dans un contexte profondément incertain. Cette expérience constitue une force réelle. Pourtant, elle peut aussi nourrir une conviction silencieuse : « Nous avons déjà géré une crise. Nous saurons faire face à la suivante. »

Or, toutes les crises ne se ressemblent pas. Et lorsqu’une crise cyber frappe, ce qui avait permis de tenir peut précisément devenir ce qui manque.

« Nous avons déjà prouvé que nous savions gérer une crise »

Cette phrase, je l’entends régulièrement auprès de dirigeants de PME et d’ETI.

Et, très sincèrement, je comprends d’où elle vient.

Pendant la crise sanitaire, beaucoup d’organisations ont fait preuve d’une remarquable agilité. En quelques jours, elles ont réorganisé leurs équipes, basculé vers le télétravail, sécurisé leur trésorerie et maintenu le lien avec leurs clients. Dans bien des cas, elles en sont même sorties plus solides, plus structurées et parfois plus confiantes dans leur capacité à affronter l’incertitude.

Cette fierté est légitime. En effet, l’expérience vécue a forgé des réflexes précieux : décider vite, arbitrer sous contrainte, communiquer dans l’urgence et tenir malgré la pression.

Cependant, lorsqu’on prend le temps de creuser, un angle mort apparaît souvent.

Pendant le COVID, le numérique était votre allié

Au cœur de cette crise, un facteur a joué un rôle décisif : les outils numériques sont restés disponibles.

Messagerie, visioconférence, cloud, ERP, outils collaboratifs, téléphonie… Globalement, l’infrastructure numérique a tenu. Mieux encore, elle a permis à l’organisation de continuer à fonctionner.

Le numérique n’était pas le problème.

Au contraire, il constituait la solution.

Or, c’est précisément là que se situe le basculement.

Car, dans une crise cyber majeure, ce socle peut disparaître brutalement.

Votre messagerie peut être compromise.

>Votre ERP peut être indisponible.

>Votre prestataire cloud peut subir une interruption prolongée.

Vos données peuvent devenir douteuses, incomplètes ou inutilisables.

Dès lors, ce qui vous permettait hier de coordonner, décider et piloter n’est plus accessible.

Une crise d’une autre nature

C’est ici qu’une confusion s’installe parfois : croire que l’expérience d’une crise prépare automatiquement à toutes les crises.

Pourtant, une crise cyber ne mobilise ni les mêmes repères, ni les mêmes leviers.

Pendant le COVID :

- les outils fonctionnaient ;

- l’information circulait ;

- les équipes pouvaient communiquer ;

- les données restaient globalement fiables ;

- la coordination, bien que sous tension, restait possible.

En revanche, lors d’une crise cyber :

- les circuits de communication peuvent être coupés ;

- l’information devient fragmentée ou incertaine ;

- les dépendances numériques apparaissent brutalement ;

- la capacité à décider se dégrade rapidement.

Autrement dit, le cadre même de la décision change.

Un dirigeant me confiait récemment :

« Nous pensions être préparés. Puis nous avons réalisé qu’en mode dégradé, nos circuits de décision étaient flous, voire inexistants. »

Cette prise de conscience est souvent immédiate dès qu’on teste réellement l’organisation.

Le véritable angle mort : la dépendance invisible

Le faux sentiment de préparation ne vient pas d’un excès de confiance.

Au fond, il vient d’une dépendance au numérique que beaucoup d’organisations sous-estiment.

Cette dépendance touche désormais presque tout :

- la production ;

- la relation client ;

- la finance ;

- la logistique ;

- les achats ;

- les ressources humaines ;

- la communication ;

- et, surtout, la prise de décision.

Tant que tout fonctionne, cette dépendance reste silencieuse.

En revanche, lorsqu’elle est rompue, elle devient centrale.

C’est alors qu’émerge une autre forme de lucidité :

« Je comprends maintenant l’impact direct sur mon activité. Et je vois clairement que nous n’avons pas de véritable plan B. »

Cette phrase, lorsqu’elle est prononcée, marque souvent un basculement profond dans la compréhension du risque cyber.

Ce qui change pour les dirigeants

Le risque cyber n’est plus seulement une affaire de sécurité informatique.

Désormais, il touche directement :

- la continuité d’activité ;

- la capacité de décision ;

- la coordination entre direction et métiers ;

- la gestion des priorités sous contrainte ;

- la confiance des clients et partenaires ;

- et la résilience globale de l’organisation.

Par conséquent, ce sujet ne peut plus reposer uniquement sur le RSSI, la DSI ou les équipes techniques.

Il devient un enjeu de gouvernance.

Un enjeu de leadership.

Un enjeu collectif.

Se préparer autrement

Se préparer ne consiste pas uniquement à renforcer les protections techniques.

Il s’agit aussi de préparer l’organisation à fonctionner lorsque certains repères disparaissent.

Concrètement, cela implique :

Clarifier les circuits de décision

Qui décide ? Avec quelles informations ? Selon quelles priorités ?

Tester les dépendances critiques

Que se passe-t-il si la messagerie tombe ? Si l’ERP devient inaccessible ? Si les données sont douteuses ?

Impliquer réellement les métiers

Car ce sont eux qui vivent l’impact opérationnel direct.

Construire des réflexes collectifs

Car, en situation dégradée, la coordination fait souvent la différence entre blocage et adaptation.

Ainsi, la préparation ne devient plus un exercice théorique.

Elle devient une capacité collective d’action.

Conclusion

Avoir traversé le COVID est une force.

Indéniablement, cette expérience a forgé des réflexes utiles et une confiance légitime.

Mais, elle peut aussi créer une illusion : celle que toutes les crises sollicitent les mêmes ressources.

Or, la crise cyber suit une logique différente.

Elle ne teste pas seulement votre capacité d’adaptation.

Elle met à l’épreuve vos dépendances invisibles.

Et pose une question simple, mais redoutablement concrète :

Si demain vos outils numériques deviennent indisponibles, qui décide, avec quoi… et comment ?

FAQ

1. Pourquoi avoir traversé le COVID ne prépare-t-il pas à une crise cyber ?

Parce que la crise sanitaire s’est appuyée sur des outils numériques disponibles, alors qu’une crise cyber peut précisément les rendre indisponibles.

2. Quel est le principal angle mort des dirigeants face au risque cyber ?

La sous-estimation de leur dépendance opérationnelle au numérique et l’absence de préparation à décider en mode dégradé.

3. Comment une direction générale peut-elle mieux se préparer ?

En testant ses circuits de décision, en impliquant les métiers et en préparant la coordination collective en situation dégradée.

Anne Doré — Fondatrice de ADHEL

J’aide dirigeants, COMEX et métiers à transformer leur compréhension du risque cyber en capacité collective d’action.

Aligner · Mobiliser · Préparer · Renforcer

Quand le risque cyber reste le sujet du RSSI, l’organisation reste vulnérable

Quand le risque cyber reste le sujet du RSSI, l’organisation reste vulnérable

Dans de nombreuses organisations, le risque cyber en entreprise reste encore insuffisamment porté collectivement. Certes, la prise de conscience progresse au sein des directions générales et des comités exécutifs. Pourtant, dans les faits, le sujet demeure trop souvent concentré autour du RSSI, alors même qu’il touche directement la gouvernance, les métiers, la continuité d’activité et, plus largement, la capacité de l’organisation à tenir debout lorsqu’elle est secouée.

« Peut-être qu’il faudrait une vraie crise pour que les dirigeants s’en occupent enfin. »

Cette phrase, confiée récemment par un RSSI, n’avait rien d’une provocation. Au contraire, elle traduisait une fatigue lucide : celle de professionnels qui alertent, expliquent, traduisent le risque et tentent, dans la durée, d’embarquer leur organisation sur un sujet qui dépasse largement leur seul périmètre.

Pourquoi le risque cyber en entreprise reste encore trop isolé

Sous l’effet de la multiplication des attaques, des recommandations de l’ANSSI, de la directive NIS2 et du règlement DORA, peu de dirigeants considèrent encore sincèrement la cybersécurité comme un sujet secondaire.

Le sujet est désormais présent dans les comités de direction. Il figure dans les cartographies des risques. De plus, il s’invite dans les échanges avec les régulateurs, les clients et les partenaires stratégiques.

Pour autant, visibilité n’est pas appropriation.

En effet, comprendre qu’un risque existe n’implique pas nécessairement que l’organisation sache comment elle fonctionnerait si ce risque se matérialisait brutalement. Or, c’est précisément là qu’apparaît souvent le premier angle mort.

« J’avais une vision trop technique du risque cyber. Je mesure aujourd’hui ses conséquences directes sur notre activité. »

Lorsque cette prise de conscience survient, elle transforme profondément la lecture du sujet.

Gouvernance du risque cyber : le piège du faux sentiment de préparation

Dans beaucoup d’entreprises, le sentiment de préparation repose sur des éléments bien réels : politiques de sécurité renforcées, audits réguliers, dispositifs techniques solides, PCA documentés ou encore plans de réponse formalisés.

Ces fondations sont indispensables.

Cependant, la vraie question est ailleurs.

Qui arbitre lorsque plusieurs activités critiques sont touchées simultanément ?

Quels métiers savent fonctionner en mode dégradé ?

Quelles dépendances numériques sont réellement vitales ?

Quels circuits de décision subsistent si les canaux habituels deviennent indisponibles ?

Qui décide, avec quelle information, sous quelle pression ?

À ce stade, le risque cyber en entreprise révèle souvent des fragilités organisationnelles bien avant de révéler des failles techniques.

« En situation dégradée, nos circuits de décision sont plus flous que nous l’imaginions. »

Autrement dit, le véritable angle mort se situe fréquemment dans la coordination collective.

Quand le risque cyber repose encore presque seul sur le RSSI

Dans de nombreuses organisations, le RSSI reste celui qui alerte, structure, sensibilise, prépare la crise, traduit les impacts, porte la gouvernance du sujet et, parfois même, rassure l’ensemble de l’organisation.

Cette centralité témoigne de sa valeur.

Néanmoins, elle révèle aussi une fragilité collective.

Car la résilience ne peut pas durablement reposer sur une seule fonction, aussi compétente soit-elle.

Concrètement, le risque cyber concerne la direction générale dans ses arbitrages, les métiers dans leur capacité à opérer, la communication dans la gestion de la confiance, le juridique dans ses obligations, les achats dans la dépendance fournisseur et la continuité d’activité dans sa réalité opérationnelle.

En d’autres termes, le risque cyber en entreprise est systémique.

Dès lors, le porter seul devient impossible.

Transformer le risque cyber en entreprise en capacité collective d’action

Le véritable basculement ne vient pas d’un document supplémentaire, ni d’une politique interne de plus. Il intervient lorsque dirigeants, métiers et fonctions clés comprennent ensemble ce qui pourrait s’arrêter, ce qui pourrait durer, ce qu’il faudrait arbitrer et ce qu’il faudrait maintenir coûte que coûte.

C’est souvent à ce moment-là que la préparation devient concrète.

Quand un dirigeant réalise :

« Nous n’avons pas de plan B crédible sur cette activité critique. »

Puis, lorsqu’un métier constate :

« Nous dépendons d’outils que nous pensions secondaires. »

Enfin, quand une fonction support découvre :

« Nos circuits de coordination supposent justement les moyens qui pourraient tomber. »

À cet instant, le sujet change de nature.

Il devient tangible. Par conséquent, il devient mobilisateur.

Et c’est précisément là que commence la vraie préparation.

Conclusion

Le vrai électrochoc n’est pas la crise.

Le vrai électrochoc est la prise de conscience collective avant la crise.

Lorsque le risque cyber en entreprise cesse d’être perçu comme le sujet du RSSI pour devenir un sujet de gouvernance, de métiers et de continuité d’activité, l’organisation change profondément de posture.

Elle ne subit plus.

Au contraire, elle se prépare.

Et, finalement, elle devient plus forte.

FAQ — Risque cyber et gouvernance

Pourquoi le risque cyber ne doit-il plus reposer uniquement sur le RSSI ?

Parce qu’une crise cyber dépasse largement le cadre technique. Elle impacte directement la gouvernance, les métiers, la continuité d’activité, la communication et les obligations réglementaires. Par conséquent, sans appropriation collective, la préparation reste incomplète.

Comment impliquer concrètement dirigeants et métiers ?

Il faut traduire le sujet cyber en impacts business : interruption d’activité, arbitrages sous contrainte, dépendances critiques, fonctionnement en mode dégradé et coordination de crise. Ainsi, le risque devient concret et mobilisateur.

Quelle différence entre cybersécurité et cyber-résilience ?

La cybersécurité vise à protéger. En revanche, la cyber-résilience prépare l’organisation à continuer à décider, coordonner et agir malgré une situation dégradée.

À propos d’ADHEL

Quand le risque cyber cesse de reposer sur une seule fonction, l’organisation devient plus forte.

C’est précisément là qu’ADHEL intervient.

ADHEL aide les RSSI / CISO à ne plus porter seuls le sujet cyber, en mobilisant dirigeants, COMEX, métiers et fonctions clés autour d’une compréhension partagée des impacts et d’une préparation concrète à l’action collective.

Comprendre ensemble. Se préparer concrètement. Agir collectivement.

⚠️ Risque cyber : 7 décisions que les dirigeants doivent prendre maintenant

⚠️ Risque cyber en entreprise : 7 décisions que les dirigeants doivent prendre maintenant

Le risque cyber est aujourd’hui un enjeu clé pour toute entreprise.

Il ne concerne plus seulement l’IT. Au contraire, il touche directement l’activité, les revenus et la continuité.

En France et en Europe, avec NIS2 et DORA, les dirigeants sont en première ligne. Pourtant, beaucoup d’organisations restent dans une approche trop technique.

Or, le sujet est simple : il faut piloter ce risque au bon niveau.

🎯 7 décisions concrètes pour mieux piloter le cyber

D’abord, intégrer le RSSI dans les décisions clés.

Ensuite, parler cyber en langage métier.

Puis, raisonner en résilience et non seulement en protection.

De plus, relier la cybersécurité à la continuité d’activité.

Aussi, former les dirigeants et les managers.

Par ailleurs, développer une culture simple et partagée.

Enfin, encadrer les usages de l’IA avec des règles claires.

Ainsi, la cybersécurité devient un levier de pilotage, et non une contrainte.

Une question de gouvernance

D’un côté, les attaques augmentent.

De l’autre, les dépendances numériques sont partout.

Donc, sans cadre clair, les décisions sont lentes ou inadaptées.

Concrètement, piloter ce risque, c’est faire des choix simples : priorités, investissements, limites.

Consulter l'article sur le site de Global Security Mag

Cyber assurance PME ETI : piloter le risque cyber

Cyber assurance PME ETI : piloter le risque cyber

Pourquoi la cyberassurance séduit les PME et ETI en France

En France, les PME et ETI accélèrent leur structuration face au risque cyber.

En effet, les incidents se multiplient et leurs impacts deviennent de plus en plus concrets pour les dirigeants.

Longtemps perçue comme un sujet complexe, la cyberassurance PME ETI s’impose progressivement comme un levier de pilotage.

Ainsi, elle ne se limite plus à une simple couverture financière.

Au contraire, elle devient un outil structurant pour anticiper et gérer les risques.

Un marché de la cyberassurance encore ouvert

Le marché de la cyberassurance reste encore en construction, notamment en France.

Par conséquent, il offre de réelles opportunités pour les assureurs et les courtiers.

Cependant, la différence ne se fait plus sur la promesse.

Elle se fait sur la clarté.

Autrement dit, les entreprises attendent :

- une meilleure compréhension des garanties

- une lecture claire des exclusions

- une visibilité sur les franchises

Ainsi, la pédagogie devient un véritable levier de confiance.

Cyberassurance et gouvernance du risque cyber en PME ETI

La cyberassurance joue un rôle clé dans la structuration de la gouvernance du risque cyber.

En effet, elle oblige à poser des éléments concrets et mesurables.

Concrètement, les dirigeants doivent répondre à des questions essentielles :

- Quel est le coût d’un arrêt d’activité (1 jour, 1 semaine) ?

- Quels sont les scénarios les plus probables (ransomware, fuite de données, indisponibilité) ?

- Quels impacts métiers sont à anticiper ?

Ainsi, la cyberassurance transforme un risque abstrait en décisions opérationnelles.

Par conséquent, elle facilite les arbitrages au niveau du Comex.

Les prérequis de la cyberassurance : un accélérateur de maturité

Pour être couvert, certaines exigences deviennent incontournables.

De plus, ces prérequis contribuent directement à améliorer le niveau de sécurité.

On retrouve notamment :

- l’authentification multi-facteurs (MFA)

- des sauvegardes régulières et testées

- des procédures de gestion de crise

- la sensibilisation des utilisateurs

- la mise à jour des systèmes

Ainsi, la cyberassurance agit comme un accélérateur de maturité pour les PME et ETI.

Un contexte qui renforce l’intérêt de la cyberassurance

Aujourd’hui, le risque cyber reste en tête des préoccupations des entreprises, en France comme en Europe.

En effet, les incidents sont fréquents et leurs conséquences peuvent être critiques.

Dans ce contexte, la cyberassurance apporte une double réponse :

- elle permet d’absorber une partie des impacts financiers

- mais surtout, elle incite à mieux se préparer en amont

Les échanges observés lors de AMRAE confirment cette tendance.

D’ailleurs, la dynamique est particulièrement forte sur le segment PME/ETI.

Conclusion : une opportunité pour piloter le risque

La cyberassurance crée une dynamique des deux côtés.

D’un côté, elle représente un relais de croissance pour les assureurs.

De l’autre, elle devient un outil concret de gestion du risque pour les PME et ETI.

Ainsi, elle ne doit plus être vue comme une simple assurance.

Elle devient un levier de gouvernance.

Question pour les dirigeants

Aujourd’hui, dans vos décisions, qu’est-ce qui pèse le plus ?

- Le coût d’un arrêt d’activité ?

- Les conditions de couverture ?

- Ou les prérequis à mettre en place ?

Pour en savoir plus - consulter le site de l'AMRAE

Consulter nos formations pour la gestion de la crise cyber

IA et cybersécurité : 7 règles de gouvernance pour éviter l’angle mort

Une scène banale… mais révélatrice

La scène est presque anodine.

En comité de direction, quelqu’un lance :

« On doit accélérer sur l’IA. »

Les échanges s’enchaînent : productivité, innovation, cas d’usage, compétitivité.

Puis la décision tombe : on y va.

Mais un point manque souvent à la discussion.

Un point pourtant structurant.

👉 La cybersécurité.

Et surtout : la gouvernance IA et cybersécurité.

Car l’IA n’est pas un simple outil.

C’est un accélérateur d’usages… donc un accélérateur de risques.

Pourquoi la gouvernance IA et cybersécurité devient un sujet Comex

D’un côté, les métiers avancent vite.

De l’autre, les cadres de contrôle peinent à suivre.

Pourtant, les risques sont déjà là :

- fuites d’informations via les prompts

- décisions automatisées mal maîtrisées

- dépendance à des fournisseurs opaques

- dérives non détectées

Autrement dit :

👉 ce n’est plus un sujet technique.

👉 c’est un sujet de gouvernance et de responsabilité dirigeant.

1. Décider des usages avant de déployer

Avant toute chose, il faut poser un cadre clair.

Quels usages sont :

- autorisés

- interdits

- sous conditions

Et surtout :

👉 qui décide ?

Sans arbitrage explicite, les usages se créent seuls.

Et le risque aussi.

2. Protéger ce qui sort dans les prompts

On pense souvent aux données dans le SI.

Mais avec l’IA, la vraie question devient :

👉 Qu’est-ce qui ne doit jamais être saisi dans un prompt ?

Informations sensibles, données clients, éléments stratégiques…

Tout ce qui sort peut potentiellement être exposé.

3. Gérer les accès et les traces comme pour un outil critique

L’IA doit être pilotée comme un actif sensible.

Cela implique :

- savoir qui utilise quoi

- comprendre dans quel contexte

- conserver un historique

Autrement dit :

👉 pas d’usage sans traçabilité.

4. Cadrer les fournisseurs et les modèles

Les solutions d’IA ne sont pas neutres.

Elles impliquent :

- des fournisseurs

- des modèles

- des chaînes de sous-traitance

Il faut donc anticiper :

- responsabilités

- conditions de sortie

- exigences contractuelles

Et très vite, une question arrive côté conformité :

👉 qui est responsable en cas d’incident ?

(NIS2, DORA, RGPD…)

5. Tester les dérives avant qu’elles ne deviennent un incident

Une IA peut :

- halluciner

- exposer des données

- être contournée

- produire des résultats incohérents

Ces dérives ne sont pas des exceptions.

👉 Elles doivent être testées, mesurées, surveillées.

Sinon, elles deviennent… des incidents.

6. Préparer une crise liée à l’IA

Une fuite via un prompt.

Une mauvaise décision automatisée.

Un usage non maîtrisé.

Ces situations arrivent plus vite qu’on ne le pense.

Il faut donc :

- un playbook dédié

- des scénarios concrets

- des exercices de gestion de crise

👉 L’IA doit entrer dans les dispositifs de crise cyber.

7. Former les décideurs, pas seulement les équipes

Quand un incident survient, tout s’accélère.

Les équipes techniques proposent.

Les métiers évaluent.

Mais ce sont les dirigeants qui arbitrent.

👉 Sans compréhension des enjeux IA + cyber,

la décision devient fragile.

Former le Comex, ce n’est pas du confort.

C’est un levier de maîtrise du risque.

En clair : piloter l’IA comme un risque stratégique

L’IA ne doit pas être traitée comme :

- une expérimentation isolée

- un sujet uniquement métier

Mais comme :

👉 un enjeu de gouvernance IA et cybersécurité

👉 un levier de résilience globale

Sinon, le risque n’est pas technique.

C’est une erreur de gouvernance.

Future of Work et cybersécurité : une vision d’entreprise (pas un projet IT)

Début d’année, les organisations fixent leurs priorités : croissance, performance, transformation.

Mais une question reste souvent absente : quel objectif protège tous les autres ?

👉 En réalité, la réponse est simple — et encore sous-estimée : la cybersécurité.

Dans un contexte de Future of Work, elle ne peut plus être traitée comme un sujet technique.

Au contraire, elle devient un levier de gouvernance, au cœur du fonctionnement de l’entreprise.

Des utilisateurs acteurs de la cybersécurité

Longtemps, les entreprises ont “sensibilisé” leurs collaborateurs.

Cependant, cela ne suffit plus.

Dans le Future of Work, les utilisateurs deviennent acteurs et responsables :

- D’abord, ils comprennent les risques concrets (fraude, arrêt d’activité, fuite de données)

- Ensuite, ils connaissent leurs droits et devoirs numériques

- Enfin, ils adoptent les bons réflexes, non par contrainte, mais par compréhension

👉 Ainsi, l’enjeu n’est plus de cocher une case, mais de faire monter en compétence durablement.

Une cybersécurité intégrée aux usages métiers

Une cybersécurité efficace ne doit pas ralentir le travail.

Au contraire, elle doit s’intégrer naturellement dans les gestes du quotidien.

Pour cela :

- Par exemple, les outils doivent être alignés avec les pratiques terrain

- De plus, les règles doivent rester simples et applicables

- Enfin, les arbitrages doivent tenir compte des contraintes opérationnelles

👉 En pratique, dans les organisations résilientes, le bon usage est le plus simple.

Sinon, il est contourné.

Une organisation prête à gérer une crise cyber

Le Future of Work implique une réalité souvent évitée : les crises cyber ne sont plus une exception.

Dès lors, les entreprises doivent être prêtes à :

- détecter rapidement une attaque

- puis contenir les impacts

- ensuite maintenir l’activité

- et enfin communiquer efficacement

Cela suppose :

- D’une part, des dirigeants formés aux spécificités du risque cyber

- D’autre part, une gouvernance claire : qui décide, qui arbitre, qui communique

- Enfin, des scénarios de crise testés régulièrement

👉 Au final, la cybersécurité devient un sujet de résilience opérationnelle.

Une IA maîtrisée et responsable

L’IA transforme déjà le travail.

Toutefois, sans cadre, elle devient un risque.

Par exemple :

- fuite de données sensibles

- décisions automatisées mal comprises

- responsabilité floue

Ainsi, dans une approche mature :

- les usages sont définis

- les données sont protégées

- les responsabilités sont clarifiées

👉 Autrement dit, l’IA n’est pas seulement un outil, mais un nouveau périmètre de gouvernance cyber.

RH, SI et métiers : une gouvernance alignée

Le Future of Work n’est pas un sujet technologique.

En réalité, c’est un sujet culturel, organisationnel et stratégique.

Les organisations les plus avancées partagent un point commun :

RH, SI et métiers travaillent ensemble.

De plus, ce cadre est porté par le COMEX.

👉 Sans alignement, la cybersécurité reste fragmentée.

👉 À l’inverse, avec alignement, elle devient un levier de transformation.

Cybersécurité et Future of Work : un enjeu de gouvernance

En définitive, le Future of Work pose une question simple :

travaille-t-on différemment… ou gouverne-t-on différemment ?

Car cybersécurité et IA sont désormais indissociables.

Par conséquent, elles façonnent :

- les modes de travail

- les décisions

- la performance

- la confiance

💬 Et dans votre organisation ?

Aujourd’hui, le Future of Work est-il :

👉 un sujet de gouvernance

👉 ou un sujet d’outils ?

Prenez un instant pour y répondre.

👉 La réponse dit beaucoup de votre maturité cyber.

Les 7 résolutions cyber pour piloter le risque en 2026

1. Faire du RSSI un partenaire stratégique

Le RSSI ne peut plus être uniquement sollicité en bout de chaîne. Les résolutions cyber DG doivent désormais s'inscrire dans la stratégie globale de l'entreprise. Les résolutions cyber DG structurent donc une nouvelle vision de la gouvernance.

Il doit être intégré au pilotage régulier de l’entreprise, avec un rôle clair :

- éclairer les décisions

- objectiver les risques

- proposer des arbitrages

Un point structuré entre DG et RSSI permet de transformer la cyber en levier de décision, et non en contrainte technique. D'ailleurs, toute démarche de résilience inclut aujourd'hui les résolutions cyber DG comme axes majeurs d'action.

2. Parler cyber en enjeux métier

La cybersécurité ne se pilote pas avec des indicateurs techniques seuls.

Elle doit être traduite en impacts concrets :

- arrêt de production

- perte de chiffre d’affaires

- atteinte à la réputation

- risques réglementaires (NIS2, DORA, RGPD)

Ce changement de langage est clé pour embarquer le COMEX et aligner les priorités.

3. Piloter la cyber comme un enjeu de résilience

La bonne question n’est plus : “Sommes-nous protégés ?”

Mais plutôt :

- Combien de temps pour détecter une attaque ?

- Combien de temps pour la contenir ?

- Combien de temps pour redémarrer ?

La cybersécurité devient une capacité à encaisser un choc et à continuer à opérer.

4. Ancrer la cyber dans la continuité d’activité

Toutes les activités ne se valent pas.

Il est essentiel d’identifier :

- les fonctions critiques

- les priorités de redémarrage

- les dépendances clés

La cybersécurité doit être intégrée aux plans de continuité et de reprise d’activité, avec des scénarios réalistes. Ainsi, intégrer les résolutions cyber DG au sein du plan d'action global garantit une meilleure anticipation des risques.

5. Former les dirigeants à la gestion de crise cyber

En situation de crise, les décisions ne sont pas techniques.

Elles sont stratégiques, humaines et parfois politiques :

- faut-il arrêter une activité ?

- que dire aux clients ?

- quand communiquer ?

Sans préparation, même les meilleures équipes peuvent être déstabilisées.

Former les dirigeants, c’est renforcer la capacité de l’entreprise à tenir dans la tempête.

6. Développer une culture cyber dans toute l’entreprise

La cybersécurité ne repose pas uniquement sur des experts. Par conséquent, les résolutions cyber DG participent activement à l'évolution de cette culture de sécurité partagée.

Elle dépend du comportement de chacun :

- vigilance face aux emails

- gestion des accès

- respect des bonnes pratiques

Pour être efficace, cette culture doit être :

- simple

- concrète

- répétée dans le temps

L’objectif n’est pas de culpabiliser, mais de responsabiliser.

7. Encadrer l’IA avec une gouvernance cyber

L’IA accélère les usages… mais aussi les risques.

Sans cadre clair, elle peut exposer :

- des données sensibles

- des accès critiques

- des dépendances fournisseurs

Avant d’accélérer, il est essentiel de définir :

- les règles d’usage

- les niveaux d’accès

- les contrôles associés

L’IA doit être pensée comme un levier maîtrisé, pas comme un risque subi.

Installer la cybersécurité dans la durée

Il ne s’agit pas de tout transformer en une fois.

Mais de :

- commencer, même imparfaitement

- intégrer la cyber dans les instances de gouvernance

- revisiter régulièrement les priorités

La cybersécurité n’est pas un projet ponctuel.

C’est une discipline de pilotage dans la durée. Pour assurer cette continuité, suivre les résolutions cyber DG offre un cadre pertinent et structurant.

Conclusion

Les entreprises ne pourront pas éviter toutes les crises cyber.

Mais elles peuvent :

- en réduire fortement la probabilité

- en limiter l’impact

- et surtout, mieux les traverser

En 2026, la vraie différence ne se fera pas sur les outils.

Elle se fera sur la capacité des dirigeants à piloter le risque cyber comme un enjeu business à part entière.

Pour en savoir consulter cet article Le DG et le CISO : une alliance à construire (de toute urgence)

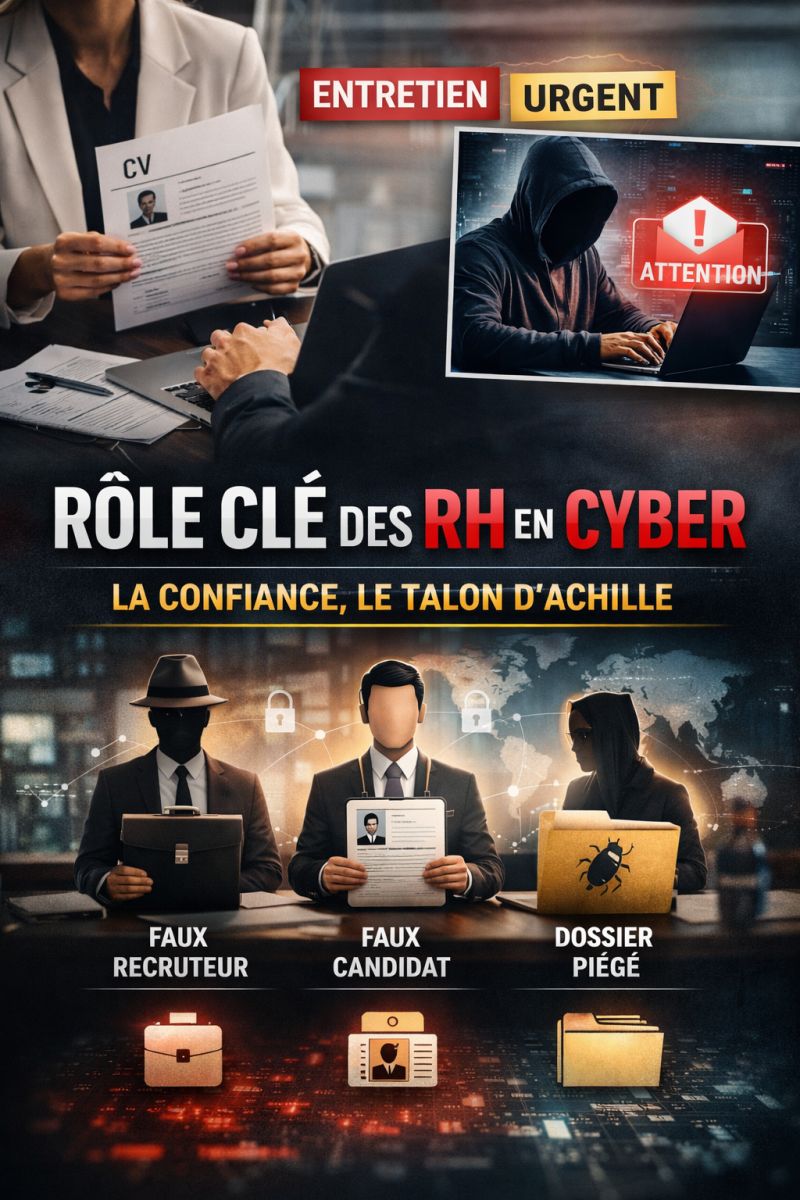

Recrutement et cybersécurité : un risque sous-estimé

Un message arrive tôt le matin :

« Peux-tu ouvrir le dossier du candidat avant 10h ? » Cette demande illustre à quel point recrutement et cybersécurité deviennent étroitement liés aujourd’hui.

À première vue, tout semble normal. Le canal paraît légitime. Le contexte est crédible. La demande semble urgente, mais cohérente avec le quotidien d’un recrutement. Bref, rien ne choque.

Et pourtant, c’est souvent exactement dans ce type de moment que le risque s’installe.

Le sujet du recrutement et cybersécurité reste encore trop peu traité dans les organisations. On parle beaucoup de phishing, de ransomware ou de crise cyber. En revanche, on oublie souvent qu’un processus RH peut devenir une porte d’entrée idéale pour un attaquant.

Or, ce n’est pas un détail. C’est un angle mort.

Pourquoi le recrutement est un moment de vulnérabilité

Une attaque liée au recrutement ne repose pas forcément sur une faille technique complexe. Bien souvent, elle s’appuie sur un mécanisme beaucoup plus simple : la confiance.

Dans un contexte de recrutement, plusieurs éléments favorisent cette baisse de vigilance :

- les échanges sont fréquents et rapides ;

- les pièces jointes sont attendues ;

- les interlocuteurs sont parfois inconnus ;

- l’urgence paraît normale ;

- le recruteur ou le manager pense traiter un dossier de travail.

Autrement dit, le contexte lui-même rend la demande crédible.

C’est précisément pour cela que le lien entre recrutement et cybersécurité mérite d’être traité comme un vrai sujet de risque métier, et non comme une simple question technique.

Les attaquants exploitent un réflexe humain, pas seulement un système

Ce type de scénario fonctionne parce qu’il active un réflexe courant : répondre vite pour ne pas bloquer le process.

L’attaquant peut alors :

- se faire passer pour un candidat ;

- usurper l’identité d’un recruteur ;

- envoyer un faux CV ou un faux dossier ;

- utiliser un lien ou un document qui semble parfaitement légitime ;

- profiter de la pression opérationnelle pour obtenir une action rapide.

En réalité, l’efficacité de l’attaque repose moins sur la sophistication du piège que sur le bon moment choisi.

Et ce bon moment, c’est souvent celui où tout le monde veut avancer.

RH, managers et recruteurs : un rôle clé dans la prévention

Quand on parle de recrutement et cybersécurité, il est essentiel de sortir d’une vision trop étroite. Les RH ne doivent pas devenir des experts sécurité. Ce n’est pas leur rôle.

En revanche, ils ont une responsabilité stratégique : structurer un cadre de confiance qui limite les contournements.

C’est là que leur impact est décisif.

Les équipes RH, les recruteurs et les managers peuvent contribuer à la prévention en posant des règles simples et compréhensibles par tous. Par exemple, il est utile de définir clairement :

- quels canaux sont autorisés pour envoyer un dossier ;

- quels formats sont acceptés ;

- à quel moment un lien externe doit éveiller l’attention ;

- comment signaler une demande inhabituelle sans ralentir tout le processus.

Ainsi, l’enjeu n’est pas de compliquer le recrutement. L’enjeu est de le rendre fiable.

Intégrer le recrutement dans la gestion du risque cyber

Dans beaucoup d’entreprises, la cybersécurité est encore perçue comme un sujet réservé à la DSI ou au RSSI. Pourtant, le recrutement et cybersécurité se rejoignent directement dès lors qu’on parle de confiance, de processus et de continuité d’activité.

Un recrutement mal cadré peut créer :

- une exposition inutile à des contenus malveillants ;

- une habitude de contournement des règles ;

- une banalisation de l’urgence ;

- une rupture entre les fonctions RH, métiers et sécurité.

À l’inverse, un recrutement bien structuré renforce la maturité de l’entreprise.

Il envoie un message clair : même dans un moment de pression, l’organisation ne dit pas “oui” à l’aveugle.

Ce que les RH peuvent mettre en place, sans jargon technique

Bonne nouvelle : il n’est pas nécessaire de transformer les recruteurs en analystes cyber.

En revanche, trois leviers sont particulièrement efficaces.

1. Clarifier les règles du jeu

Le premier réflexe consiste à formaliser un cadre simple : qui envoie quoi, par quel canal, et selon quelles règles.

Plus le cadre est clair, moins il laisse de place à l’improvisation.

2. Former aux signaux faibles

Il est ensuite utile de sensibiliser recruteurs et managers à quelques signaux concrets :

- une urgence inhabituelle ;

- une demande de contournement ;

- un changement soudain de canal ;

- un document inattendu ;

- une pression discrète pour agir vite.

Ces signaux sont simples à comprendre. En revanche, ils doivent être travaillés dans des cas réels, proches du terrain.

3. Travailler avec le RSSI sur un process fluide

Enfin, le meilleur résultat vient souvent d’une coopération étroite entre RH et sécurité.

L’objectif n’est pas de ralentir le recrutement. Au contraire, il s’agit de construire un processus fluide, crédible et robuste.

Autrement dit, un processus qui fonctionne même quand les équipes sont pressées.

La vraie question pour les dirigeants

Au fond, le sujet n’est pas seulement :

“Nos équipes savent-elles repérer une attaque ?”

La vraie question est plutôt :

“Dans quels moments notre organisation dit-elle oui trop vite ?”

C’est cette question qui permet d’élever la discussion au niveau de la direction générale.

Parce qu’à ce niveau, on ne parle plus seulement d’outil ou de menace. On parle de gouvernance, de maîtrise du risque et de continuité de l’entreprise.

C’est aussi pour cela que le recrutement et cybersécurité constitue un excellent point d’entrée pour embarquer les dirigeants.

Ce que cela change pour un CISO ou un RSSI

Pour un CISO ou un RSSI, ce sujet est précieux. Il permet de créer un dialogue concret avec la DRH, les managers et le COMEX à partir d’une situation que tout le monde comprend.

Le recrutement parle à toute l’entreprise. Il touche à l’image, à l’efficacité opérationnelle, à la confiance et à l’organisation.

C’est donc un terrain particulièrement utile pour faire avancer la culture cyber sans passer par un discours trop technique.

👉 Pour aller plus loin, vous pouvez aussi lire notre article sur la sensibilisation des dirigeants à la cybersécurité.

👉 Et pour en savoir plus sur le lien entre la cybersécurité et les RH, consulter le site de l'ANDRH

Conclusion

Le recrutement n’est pas seulement un processus RH. C’est aussi un moment où l’entreprise ouvre une porte, accorde sa confiance et accepte de traiter vite des informations venues de l’extérieur.

C’est précisément pour cela que le lien entre recrutement et cybersécurité ne doit plus être ignoré.

Quand une organisation apprend à mieux cadrer ces moments-là, elle ne protège pas seulement ses recruteurs. Elle renforce sa capacité collective à décider avec discernement, même sous pression.

Et c’est souvent là que commence une vraie maturité cyber.